Linuxサーバーセキュリティ徹底入門 オープンソースによるサーバー防衛の基本

中島 能和 著

- 形式:

- 電子書籍

- 発売日:

- 2013年11月12日

- ISBN:

- 9784798135885

- 価格:

- 4,180円(本体3,800円+税10%)

- カテゴリ:

- LINUX・UNIX

- キーワード:

- #OS・アプリケーション,#開発環境,#ネットワーク・サーバ・セキュリティ,#プログラミング

- シリーズ:

- 徹底入門

これだけは知っていてほしい!サーバーセキュリティの知識

Linux系システムをインターネットに公開することは、クラウドサービスなどの普及により、以前よりハードルが低くなってきています。一方で、ネットからの不正侵入などの被害は増える傾向にあり、OSのセキュリティ設計についての正しい知識がなければ、安心してシステムを運用することは難しくなっています。

本書はご好評いただいている『CentOS徹底入門』の姉妹編として、執筆者の中島能和氏がLinuxサーバーのセキュリティについて執筆したものです。OSから代表的なアプリケーションの設定まで、セキュリティリスクと対処の方法を説明します。サーバを利用する人が「これだけ知っておいて欲しい」という前提で書かれた、最新の安全指南書です。

1 情報セキュリティの概要

1.1 情報セキュリティとは

1.1.1 情報セキュリティの三大要素

1.1.2 セキュリティとリスク

1.1.3 情報セキュリティポリシー

1.1.4 情報セキュリティ・マネジメント

1.1.5 セキュリティ関連の法律

1.2 Linuxサーバーセキュリティの基本的な考え方

1.2.1 システムのセットアップ

1.2.2 OSレベルのセキュリティ

1.2.3 侵入に備えて

2 情報セキュリティ技術

2.1 暗号

2.1.1 暗号の基礎

2.1.2 共通鍵暗号方式

2.1.3 公開鍵暗号方式

2.1.4 デジタル署名

2.1.5 PKI

2.1.6 ハッシュ関数

2.2 Linuxのセキュリティ技術

2.2.1 パスワード認証

2.2.2 PAM

2.2.3 セキュアOS

2.2.4 ファイアウォール

2.3 SSL/TLS

2.3.1 SSL/TLSの基礎

2.3.2 SSL/TLSを利用する準備

2.3.3 サーバー証明書(自己署名証明書)の作成

2.3.4 証明書発行依頼書の作成

3 セキュリティ攻撃の種類

3.1 攻撃の準備

3.1.1 アドレススキャン

3.1.2 ポートスキャン

3.2 サーバーに対する攻撃

3.2.1 DoS/DDoS攻撃

3.2.2 パスワードクラック

3.2.3 セキュリティホールに対する攻撃

3.2.4 各種サービスへの攻撃

3.2.5 Webアプリケーションへの攻撃

3.3 マルウェア

3.3.1 ウイルス/ワーム

3.3.2 rootkit

3.3.3 キーロガー

4 セキュアサーバーのクイックセットアップ

4.1 CentOSのインストール

4.1.1 インストールのポイント

4.1.2 インストール後のセットアップ

4.2 セキュリティのクイック対応

4.2.1 ホストのセキュリティ

4.2.2 ユーザーのセキュリティ

4.2.3 ネットワークのセキュリティ

5 OSのセキュリティ

5.1 ブートローダーのパスワード設定

5.1.1 起動パラメータ

5.1.2 GRUBのパスワード設定

5.2 ソフトウェアの更新

5.2.1 YUMを利用するための準備

5.2.2 YUMの設定

5.2.3 YUMの基本操作

5.2.4 システムの自動的な更新

5.3 ユーザーアカウントの管理

5.3.1 一般ユーザーのログイン管理

5.3.2 rootログインの禁止

5.3.3 suコマンドの利用

5.3.4 root権限の利用

5.3.5 パスワードの管理

5.4 サービス管理

5.4.1 不要なサービスの停止

5.4.2 xinetd

5.5 TCP Wrapper

5.5.1 TCP Wrapperの概要

5.5.2 TCP Wrapperの基本設定

5.6 プロセス監視

5.6.1 psコマンドによるプロセス監視

5.6.2 topコマンドによるプロセスとシステムの監視

5.7 ウイルス対策

5.7.1 Clam AntiVirusのインストール

5.7.2 ウイルスデータベースのアップデート

5.7.3 ウイルスのスキャン

6 ファイルシステムのセキュリティ

6.1 パーミッション

6.1.1 所有者と所有グループ

6.1.2 アクセス権

6.1.3 アクセス権の変更

6.1.4 SUID、SGID

6.1.5 スティッキービット

6.1.6 デフォルトのアクセス権

6.2 ACL

6.2.1 ACLの概要

6.2.2 ACLの設定

6.3 ファイルとファイルシステムの暗号化

6.3.1 GnuPGによるファイルの暗号化

6.3.2 ファイルシステムの暗号化

7 ネットワークのセキュリティ

7.1 ネットワークの基本設定

7.1.1 ネットワーク設定ファイル

7.1.2 /etc/hosts

7.1.3 基本的なネットワーク管理コマンド

7.1.4 ネットワーク探査対策

7.2 ファイアウォール

7.2.1 パケットフィルタリングの仕組み

7.2.2 チェインとテーブル

7.2.3 iptablesコマンド

7.2.4 基本的なパケットフィルタリングの設定

7.2.5 iptablesの応用

7.2.6 ip6tablesコマンド

7.2.7 CUIツールによるパケットフィルタリング設定

8 SELinux

8.1 SELinuxの概要

8.1.1 SELinuxの基本概念

8.1.2 セキュリティコンテキスト

8.1.3 動作モード

8.1.4 ポリシー

8.2 SELinuxの設定

8.2.1 論理パラメータの設定

8.2.2 ファイルのセキュリティコンテキストの変更

8.2.3 ファイルのコピーとバックアップ

9 システムログの管理

9.1 システムログの概要

9.1.1 ログが保存される仕組み

9.1.2 syslogの設定

9.1.3 rsyslogの設定

9.1.4 ログサーバーの設定

9.1.5 ログのローテーション

9.2 ログの監視

9.2.1 ログファイルの監視

9.2.2 logwatch

9.2.3 swatch

10 セキュリティチェックと侵入検知

10.1 ポートスキャンとパケットキャプチャ

10.1.1 nmap

10.1.2 tcpdump

10.2 Tripwire

10.2.1 Tripwireのインストール

10.2.2 Tripwireの設定

10.2.3 Tripwireの運用

10.3 Rootkit Hunterとfail2banの利用

10.3.1 Rootkit Hunter

10.3.2 fail2ban

11 DNSサーバーのセキュリティ

11.1 DNSの基本

11.1.1 名前解決

11.1.2 DNSの仕組み

11.1.3 DNSサーバーの用語

11.1.4 DNSクライアントコマンド

11.2 BINDの基本設定

11.2.1 BINDのインストール

11.2.2 rndcコマンド

11.2.3 BINDの設定ファイル

11.2.4 BINDのログ

11.3 キャッシュサーバーの設定

11.3.1 named.confの設定

11.4 ゾーンサーバーの基本設定

11.4.1 named.confの設定

11.4.2 ゾーンファイルの書式

11.4.3 ゾーン転送の制限

11.5 より安全なBINDの設定と運用

11.5.1 バージョンの表示

11.5.2 TSIG

11.5.3 DNSSEC

12 Webサーバーのセキュリティ

12.1 Apacheの基本

12.1.1 Webサーバーの仕組み

12.1.2 Apacheのインストールと基本

12.1.3 Webセキュリティの要点

12.2 Apacheの安全な設定と運用

12.2.1 httpd.confの基本設定

12.2.2 httpd.confの主な設定

12.2.3 外部設定ファイル

12.2.4 Apacheのログ

12.2.5 httpd.confの他の設定

12.3 ユーザー認証とホストベースのアクセス制御

12.3.1 基本認証

12.3.2 ダイジェスト認証

12.3.3 ホストベースのアクセス制御

12.4 SSL/TLSの設定

12.4.1 SSL/TLSの導入と設定

13 メールサーバーのセキュリティ

13.1 メールサーバーの基礎

13.1.1 メールサーバーの仕組み

13.1.2 Postfixのインストールと基本

13.1.3 Dovecotのインストールと基本

13.1.4 メールサーバーセキュリティの要点

13.2 安全なPostfixの設定

13.2.1 Postfixの基本設定

13.2.2 main.cfの主な設定

13.2.3 設定の反映と確認

13.2.4 SMTP認証

13.2.5 SSL/TLSの利用

13.2.6 OP25B対応

13.2.7 Postfixのログ

13.3 POP/IMAP

13.3.1 Dovecotの基本設定

13.3.2 POP/IMAP over SSL

14 FTPサーバーのセキュリティ

14.1 FTPの基本

14.1.1 FTPプロトコル

14.1.2 FTPクライアントlftp

14.2 vsftpdの設定

14.2.1 vsftpdの基本設定

14.2.2 ユーザーの設定

14.2.3 匿名FTP

14.2.4 FTPS

14.2.5 vsftpdのログ

15 SSH

15.1 SSHの基本

15.1.1 SSHの利点

15.1.2 ホスト認証

15.1.3 ユーザー認証

15.1.4 公開鍵の作成

15.2 OpenSSHサーバー

15.2.1 SSHサーバーの基本設定

15.2.2 安全なSSHサーバーの設定

15.3 SSHクライアント

15.3.1 SSHリモートログイン

15.3.2 SSHリモートコピー

15.3.3 sftp

15.3.4 ポート転送

15.3.5 SSH Agent

15.3.6 SSHクライアントの設定

サーバーセキュリティ チェックリスト

お問い合わせ

内容についてのお問い合わせは、正誤表、追加情報をご確認後に、お送りいただくようお願いいたします。

正誤表、追加情報に掲載されていない書籍内容へのお問い合わせや

その他書籍に関するお問い合わせは、書籍のお問い合わせフォームからお送りください。

利用許諾に関するお問い合わせ

本書の書影(表紙画像)をご利用になりたい場合は書影許諾申請フォームから申請をお願いいたします。

書影(表紙画像)以外のご利用については、こちらからお問い合わせください。

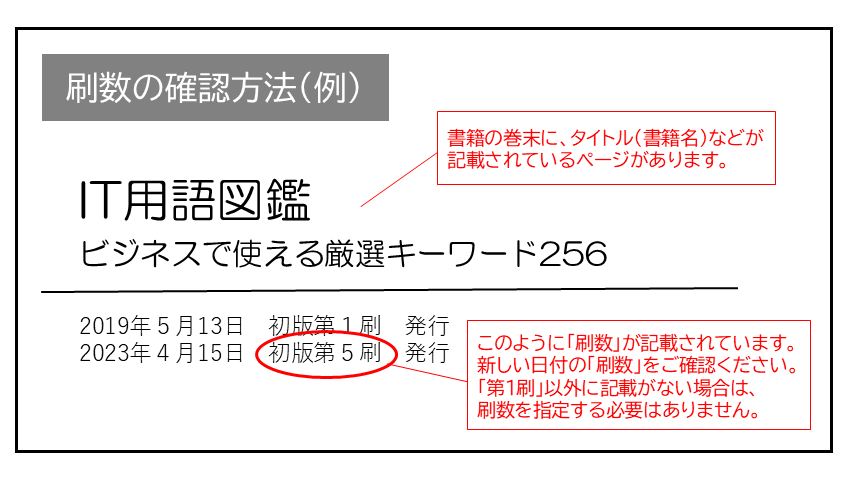

現在表示されている正誤表の対象書籍

書籍の種類:電子書籍

書籍の刷数:全刷

書籍によっては表記が異なる場合がございます

本書に誤りまたは不十分な記述がありました。下記のとおり訂正し、お詫び申し上げます。

対象の書籍は正誤表がありません。

| ページ数 | 内容 | 書籍修正刷 | 電子書籍訂正 | 発生刷 | 登録日 | ||||||

|---|---|---|---|---|---|---|---|---|---|---|---|

| 029 「2.3.1 SSL/TLSの基礎」の1行目 |

|

2刷 | 済 | 1刷 | 2015.11.19 | ||||||

| 030 図2.12のすぐ下 |

|

2刷 | 済 | 1刷 | 2015.11.19 | ||||||

| 034 「2.3.4 証明書発行依頼書の作成」の2行目 |

|

2刷 | 済 | 1刷 | 2015.11.19 | ||||||

| 063 「不要なサービスを終了」の4~6行目 |

|

2刷 | 済 | 1刷 | 2015.11.19 | ||||||

| 171 「ログを192.168.11.2 のホストに送る(TCP)」設定 |

|

2刷 | 済 | 1刷 | 2015.11.19 | ||||||

| 172 「ログを192.168.11.2 のホストに送る(TCP 10514番ポート)」設定 |

|

未 | 未 | 1刷 | 2017.10.27 | ||||||

| 181 表9.6の「アクションの例」4行目 |

|

2刷 | 済 | 1刷 | 2015.11.19 | ||||||

| 241 「KSK鍵ペアを作成」の1~2行目 |

|

2刷 | 済 | 1刷 | 2015.11.19 | ||||||

| 319 表15.4の下から5行目 |

|

2刷 | 済 | 1刷 | 2015.11.19 | ||||||

| 326 上から1つ目および、2つ目のキャプション |

|

2刷 | 済 | 1刷 | 2013.11.14 |

トトス さん

2018-08-16

8時間ほどで読めました。CentOS6で内容は少し古いですが、現在動いているシステムを運用している人は読んでおくとよいと思いました。LinuxのOS全般とApacheやメールなどの設定でセキュアな設定について細かく書かれており、わかりやすく書かれています。どのような運用が望ましいのかなども自分で調べるには難しいですが、このような本が増えてほしいと思いました。MySQLなどのDBやPHPなどについては記載ありませんが、それらはどのような本を読めばいいかなどの動線があればよいなと思います。おすすめの一冊です。