図解まるわかり ネットワークのしくみ

Gene 著

- 形式:

- 電子書籍

- 発売日:

- 2018年09月21日

- ISBN:

- 9784798158068

- 価格:

- 1,848円(本体1,680円+税10%)

- カテゴリ:

- ネットワーク・サーバ

- キーワード:

- #ネットワーク・サーバ・セキュリティ,#データ・データベース,#システム運用,#Web・アプリ開発

- シリーズ:

- 図解まるわかり

ネットワークにかかわる技術と機器の役割が理解できる1冊。

LANとWAN、TCP/IPなどのネットワークの基礎知識から、セキュリティまで解説。

新入社員や転職者など、これからIT業界で働く方にもわかりやすい内容です。

見開き1トピックで片面図版なので、わからないところから読めます。

自宅PCでできる実習項目つき。

こんな方におすすめ!

・ネットワーク全体の概要を知りたい方

・ネットワークのイメージがわかなくて困っている方

・ネットワーク技術と機器の役割を知りたい方

・ネットワークを守るセキュリティについても知りたい方

目次

第1章 ネットワークのきほん~ネットワークの全体像を理解しよう~

第2章 ネットワークをつくるもの~ネットワークはどのようにできている?~

第3章 ネットワークの共通言語TCP/IP~ネットワークの共通ルール~

第4章 Webサイトを見るしくみ~毎日見るWebサイトを理解しているか?~

第5章 イーサネットと無線LAN~まずは同じネットワーク内で転送する~

第6章 ルーティング~遠くのネットワークまで送り届る~

第7章 ネットワークのセキュリティ技術~ネットワークを攻撃から守ろう~

見開き1テーマでわかりやすい!

この1冊で、ネットワークの基本や実用知識が理解できます。(※紙の書籍と電子書籍でレイアウトが異なります)

図解が豊富でイメージしやすい!

解説とイラストがセットなので、文字だけでは想像しにくい技術がスッと頭に入ります。

キーワードから調べやすい!

体系的な学習はもちろん、知りたい項目を探して効率よく読むこともできます。

第1章 ネットワークのきほん ~ネットワークの全体像を理解しよう~

1-1 何のためにネットワークを利用する? ~コンピュータネットワーク~

1-2 誰が利用できるネットワークなのか? ~プライベートネットワークとインターネット~

1-3 社内ネットワークの構成 ~LAN、WAN~

1-4 ネットワークのネットワーク ~インターネット~

1-5 データを送受信しているのは何? ~アプリケーション、ピアツーピアアプリケーション~

1-6 通信で利用する言語 ~ネットワークアーキテクチャ~

1-7 サーバを運用・管理する ~サーバ、クラウドサービス、オンプレミス~

1-8 サーバのどの部分を使う? クラウドサービスの分類 ~SaaS、PaaS、IaaS~

やってみよう ネットワークの利用目的を考えよう

第2章 ネットワークをつくるもの ~ネットワークはどのようにできている?~

2-1 ネットワークの規模はそれぞれ異なる ~クラウドのアイコン~

2-2 ネットワークを構成するための機器 ~ネットワーク機器~

2-3 ネットワークの具体的な構成 ~インタフェース(ポート)、リンク~

2-4 ネットワークをつくる ~LANの構築~

2-5 どんなネットワークをつくりたいか? ~ネットワークの設計~

2-6 ネットワークの構成を把握しよう ~ネットワーク構成図~

やってみよう 利用しているネットワーク機器を調べよう

第3章 ネットワークの共通言語 TCP/IP ~ネットワークの共通ルール~

3-1 ネットワークの共通言語 ~TCP/IP~

3-2 データを転送する役割を持つ階層 ~ネットワークインタフェース層とインターネット層~

3-3 アプリケーションを動かすための準備をする階層 ~トランスポート層とアプリケーション層~

3-4 データを送受信するときのルール ~カプセル化~

3-5 データを受信・転送するときのルール ~TCP/IPを利用した通信~

3-6 データの呼び方にはいろいろある ~メッセージ、セグメント、パケット、フレーム~

3-7 データを送り届ける ~IP、IPパケット、ルーティング~

3-8 通信相手は誰? ~IPアドレス~

3-9 宛先は1つ? それとも複数? ~ユニキャスト、ブロードキャスト、マルチキャスト~

3-10 IPアドレスの構成は大きく分けて2つ ~ユニキャストIPアドレス~

3-11 IPアドレスの範囲の区切りは? ~サブネットマスク~

3-12 ネットワークに接続するには2段階ある ~IPアドレスの設定~

3-13 インターネットで使うアドレスとプライベートネットワークで使うアドレス ~グローバルアドレス、プライベートアドレス~

3-14 プライベートネットワークからインターネットへの通信 ~NAT~

3-15 データは宛先にきちんと届いているか? ~ICMP~

3-16 IPアドレスとMACアドレスを対応づける ~ARP~

3-17 ポート番号でアプリケーションへ振り分ける ~ポート番号、ウェルノウンポート番号~

3-18 確実にアプリケーションのデータを転送する ~TCP~

3-19 TCPでデータを分割する ~シーケンス番号、ACK番号~

3-20 アプリケーションへのデータの振り分けだけを行う ~UDP~

3-21 ネットワークの電話帳 ~名前解決、ホスト名、DNS~

3-22 DNSでIPアドレスを自動的に求める ~リソースレコード、DNSリゾルバ、再帰問い合わせ~

3-23 必要な設定を自動化する ~DHCP~

やってみよう TCP/IPの設定を確認しよう

第4章 Webサイトを見るしくみ ~毎日見るWebサイトを理解しているか?~

4-1 Webサイトはどのようにできているか? ~Webサイト~

4-2 Webページをつくる ~HTML~

4-3 Webページの見た目を決める ~スタイルシート~

4-4 Webサイトのアドレス ~URL~

4-5 Webサイトのファイルをリクエストする ~HTTP~

4-6 Webサイトのファイルを転送する ~HTTPレスポンス~

4-7 Webサイトへアクセスしたことを覚えておく ~HTTP Cookie~

4-8 Webサイトへのアクセスを代わりに行う ~プロキシサーバ~

4-9 社員が見ているWebサイトを確認する ~プロキシサーバの目的~

4-10 WebブラウザはWebサイトを見るだけじゃない ~Webアプリケーション~

4-11 Webサイトを見るときの準備 ~Webアクセス時のアプリケーションとプロトコル~

4-12 Webサイトを見るときの流れ

~DNSの名前解決、HTTPリクエストとHTTPレスポンス~

やってみよう Webページのソースを確認する

第5章 イーサネットと無線LAN ~まずは同じネットワーク内で転送する~

5-1 同じネットワーク内での転送を繰り返す ~イーサネット、無線LAN(Wi-Fi)~

5-2 データを転送するイーサネット ~イーサネットの概要~

5-3 イーサネットの規格 ~IEEE802委員会~

5-4 インタフェースはどれ? ~MACアドレス~

5-5 一般的に使われるインタフェースとケーブルは? ~RJ-45のインタフェースとUTPケーブル~

5-6 データのフォーマット ~イーサネットのフレームフォーマット~

5-7 どのように接続するか? ~トポロジ~

5-8 データを送信するタイミングを制御 ~CSMA/CD~

5-9 イーサネットのネットワークをつくる ~レイヤ2スイッチ~

5-10 レイヤ2スイッチの動作(1) ~レイヤ2スイッチのデータ転送~

5-11 レイヤ2スイッチの動作(2) ~Unknownユニキャストフレーム、フラッディング~

5-12 レイヤ2スイッチの動作(3) ~イーサネットフレーム送信後のMACアドレステーブルへの登録~

5-13 レイヤ2スイッチの動作(4) ~イーサネットフレーム受信後のMACアドレステーブルへの登録~

5-14 MACアドレステーブルの管理 ~MACアドレステーブル~

5-15 データを送信しながら同時に受信 ~全二重通信~

5-16 ケーブルなしで手軽にネットワークをつくる ~無線LAN~

5-17 無線LANにも規格がたくさん ~IEEE802.11b/a/g/n/ac~

5-18 無線LANにつなげる ~アソシエーション~

5-19 電波は使い回している ~通信速度~

5-20 衝突が起こらないようにデータを送信する ~CSMA/CA~

5-21 無線LANのセキュリティ ~WAP2~

やってみよう MAC アドレスの確認をしよう

第6章 ルーティング ~遠くのネットワークまで送り届ける~

6-1 離れたネットワークにデータを届ける ~ルーティング~

6-2 ルータでネットワークにつなぐのに必要なアドレス設定 ~ネットワークの接続~

6-3 データの転送先を決める ~データ転送先の決定~

6-4 次のルータへデータを転送する ~次のルータへのデータ転送~

6-5 最終的な宛先を確かめる ~次のルータの処理~

6-6 最終的な宛先へデータを届ける ~最終的な宛先への転送~

6-7 ルータが認識しているネットワークの情報 ~ルーティングテーブル~

6-8 ルーティングテーブルの最も基本的な情報 ~直接接続~

6-9 直接接続されていないルート情報を登録する方法 ~スタティックルート、ルーティングプロトコル~

6-10 膨大なルート情報をまとめて登録する方法 ~ルート集約~

6-11 ルート情報を究極にコンパクトにする方法 ~デフォルトルート~

6-12 ルータとレイヤ2スイッチの機能を持つデータ転送機器 ~レイヤ3スイッチ~

6-13 レイヤ2スイッチでネットワークを分割する ~VLAN~

6-14 VLANを使うメリット ~VLAN利用のメリット~

6-15 複数の接続線を1本にすっきりまとめる ~タグVLAN、IEEE802.1Q~

6-16 機器の追加や配線の変更をせずに、ネットワークを変える ~VLANとタグVLAN~

6-17 分割したネットワーク同士をつなぐ方法 ~VLAN間ルーティング~

6-18 PCもルーティングテーブルを持っている ~デフォルトゲートウェイ~

やってみよう ルーティングテーブルの内容を確認しよう

第7章 ネットワークのセキュリティ技術 ~ネットワークを攻撃から守ろう~

アクセスするユーザや機器を制限する3つの方法 ~認証~

データの盗聴を防止する方法 ~暗号化~

1つの鍵でデータを管理する ~共通鍵暗号方式~

2つの鍵でデータを管理する ~公開鍵暗号方式~

鍵をかけたデータから、暗号化した相手を特定する ~秘密鍵、RSA暗号、楕円曲線暗号~

データをつくった相手を特定する ~デジタル署名~

暗号化に使う公開鍵は本物? ~デジタル証明書~

オンラインショッピングの安全性を確保する ~SSL、ハイブリッド暗号~

拠点間の通信を低コストで安全に行う ~インターネットVPN~

やってみよう デジタル証明書の確認をしてみよう

索引

会員特典はこちら

お問い合わせ

内容についてのお問い合わせは、正誤表、追加情報をご確認後に、お送りいただくようお願いいたします。

正誤表、追加情報に掲載されていない書籍内容へのお問い合わせや

その他書籍に関するお問い合わせは、書籍のお問い合わせフォームからお送りください。

利用許諾に関するお問い合わせ

本書の書影(表紙画像)をご利用になりたい場合は書影許諾申請フォームから申請をお願いいたします。

書影(表紙画像)以外のご利用については、こちらからお問い合わせください。

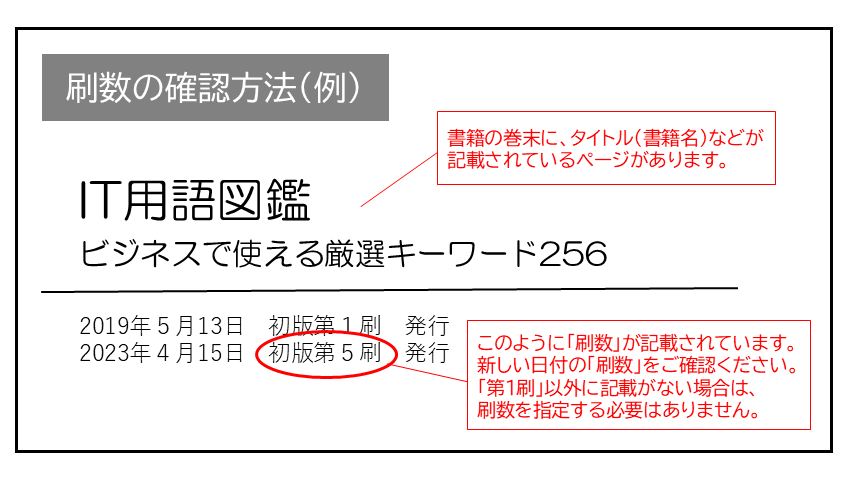

現在表示されている正誤表の対象書籍

書籍の種類:電子書籍

書籍の刷数:全刷

書籍によっては表記が異なる場合がございます

本書に誤りまたは不十分な記述がありました。下記のとおり訂正し、お詫び申し上げます。

対象の書籍は正誤表がありません。

AKI さん

2020-07-18

最近基本情報技術者の試験勉強をしていています。ネットワーク関連が1番理解しづらいので、本書を読んでみましたが、いまいちわからん。。

m-e さん

2019-08-21

ネットワークの理解にとても役に立つ。かなり分かりやすく解説されていておすすめ。試験対策に◎。繰り返し読んで苦手なネットワークの理解を深めたい。

WildWind さん

2019-09-01

興味のない分野は大変つらい。

.png)