情報処理教科書 情報処理安全確保支援士 2022年版

上原 孝之 著

- 形式:

- 書籍

- 発売日:

- 2021年11月22日

- ISBN:

- 9784798173191

- 定価:

- 3,168円(本体2,880円+税10%)

- 仕様:

- A5・816ページ

- カテゴリ:

- 情報処理

- キーワード:

- #情報処理技術者試験,#IT関連資格,#プログラミング,#システム運用

- レーベル:

- EXAMPRESS

- シリーズ:

- 情報処理教科書

信頼と実績で選ばれ続ける。圧倒的支持率の定番書!

過去の試験傾向を分析し、合格に必要な知識を網羅。

セキュリティの専門家がわかりやすく解説するので、

基礎項目から最新傾向問題まで効率的に学び合格が目指せます。

【本書の特徴】

・新試験の傾向をしっかり分析

・幅広い出題範囲をやさしく解説

・実際の試験形式で理解度を確認するために、節のテーマに沿った確認問題を掲載

・旧SC試験を含めた16回分の過去問題解説をWebダウンロード

・令和3年10月試験の解答・解説をWebで提供

・チェックシートで直前の総仕上げもバッチリOK

・2色刷りで読みやすい紙面

【シリーズ累計250万部超の人気No.1試験対策書!】

翔泳社の情報処理教科書シリーズは、受験セミナーの人気講師や

第一線で活躍する現役技術者など各分野のエキスパートが、

合格に必要な知識についてポイントを絞って解説しているため、

効率よく学習することができます。

知識解説に加えて、過去問題を中心とした問題演習を

丁寧な解説とともに掲載しており、実戦力を効果的に

身につけることができます。

※本書の読者特典のダウンロード期限は2022年12月31日までとなります。

【目次】

第1章 情報セキュリティ及びITの基礎

第2章 情報セキュリティにおける脅威

第3章 情報セキュリティにおける脆弱性

第4章 情報セキュリティマネジメントの実践

第5章 情報セキュリティ対策技術(1)侵入検知・防御

第6章 情報セキュリティ対策技術(2)アクセス制御と認証

第7章 情報セキュリティ対策技術(3)暗号

第8章 システム開発におけるセキュリティ対策

第9章 情報セキュリティに関する法制度

試験直前チェックシート

出題範囲の中でも必ず押さえておきたい知識を巻頭の「試験直前チェックシート」に結集。午前Ⅱ試験だけでなく、午後試験にも役立ちます。

わかりやすく豊富な図表

文章では理解しづらい項目は、ポイントがつかみやすい図で解説します。すっきりまとめた表は、情報の整理に有効です。

さまざまな補足情報

用語や略語についての解説や、試験に出やすいポイント、知っておくと便利な事柄などを欄外にたっぷり掲載しています。

チェックリストと確認問題

各節の最後には、「重要項目のチェックリスト」とテーマに沿った過去問題とを収載。理解度の確認や苦手箇所の洗い出しができます。

第1章 情報セキュリティ及びITの基礎

1.1 情報セキュリティの概念

1.2 情報セキュリティの特性と基本的な考え方

1.3 情報セキュリティマネジメントの基礎

1.4 TCP/IPの主なプロトコルとネットワーク技術の基礎

1.5 クラウドコンピューティングと仮想化技術

1.6 テレワークとセキュリティ

1.7 ゼロトラストとSASE

第2章 情報セキュリティにおける脅威

2.1 脅威の分類と概要

2.2 ポートスキャン

2.3 バッファオーバフロー攻撃

2.4 パスワードクラック

2.5 セッションハイジャック

2.6 DNSサーバに対する攻撃

2.7 DoS攻撃

2.8 Webアプリケーションに不正なスクリプトや命令を実行させる攻撃

2.9 マルウェアによる攻撃

第3章 情報セキュリティにおける脆弱性

3.1 脆弱性の概要

3.2 ネットワーク構成における脆弱性と対策

3.3 TCP/IPプロトコルの脆弱性と対策

3.4 電子メールの脆弱性と対策

3.5 DNSの脆弱性と対策

3.6 HTTP及びWebアプリケーションの脆弱性と対策

第4章 情報セキュリティマネジメントの実践

4.1 リスクの概念とリスクアセスメント

4.2 リスクマネジメントとリスク対応

4.3 情報セキュリティポリシの策定

4.4 情報セキュリティのための組織

4.5 情報資産の管理及びクライアントPCのセキュリティ

4.6 物理的・環境的セキュリティ

4.7 人的セキュリティ

4.8 情報セキュリティインシデント管理

4.9 事業継続管理

4.10 情報セキュリティ監査及びシステム監査

第5章 情報セキュリティ対策技術(1)侵入検知・防御

5.1 情報セキュリティ対策の全体像

5.2 ホストの要塞化

5.3 脆弱性検査

5.4 Trusted OS

5.5 ファイアウォール

5.6 侵入検知システム(IDS)

5.7 侵入防御システム(IPS)

5.8 Webアプリケーションファイアウォール(WAF)

5.9 サンドボックス

第6章 情報セキュリティ対策技術(2)アクセス制御と認証

6.1 アクセス制御

6.2 認証の基礎

6.3 固定式パスワードによる本人認証

6.4 ワンタイムパスワード方式による本人認証

6.5 バイオメトリクスによる本人認証

6.6 ICカードによる本人認証

6.7 認証システムを実現する様々な技術

6.8 シングルサインオンによる認証システム

6.9 ID 連携技術

第7章 情報セキュリティ対策技術(3)暗号

7.1 暗号の基礎

7.2 VPN

7.3 IPsec

7.4 SSL/TLS

7.5 その他の主なセキュア通信技術

7.6 無線LAN環境におけるセキュリティ対策

7.7 PKI

7.8 ログの分析及び管理

7.9 可用性対策

第8章 システム開発におけるセキュリティ対策

8.1 システム開発工程とセキュリティ対策

8.2 C/C++言語のプログラミング上の留意点

8.3 Javaの概要とプログラミング上の留意点

8.4 ECMAScriptの概要とプログラミング上の留意点

第9章 情報セキュリティに関する法制度

9.1 情報セキュリティ及びITサービスに関する規格と制度

9.2 個人情報保護及びマイナンバーに関する法律と制度

9.3 情報セキュリティに関する法律とガイドライン

9.4 知的財産権を保護するための法律

9.5 電子文書に関する法令及びタイムビジネス関連制度等

9.6 内部統制に関する法制度

お問い合わせ

内容についてのお問い合わせは、正誤表、追加情報をご確認後に、お送りいただくようお願いいたします。

正誤表、追加情報に掲載されていない書籍内容へのお問い合わせや

その他書籍に関するお問い合わせは、書籍のお問い合わせフォームからお送りください。

利用許諾に関するお問い合わせ

本書の書影(表紙画像)をご利用になりたい場合は書影許諾申請フォームから申請をお願いいたします。

書影(表紙画像)以外のご利用については、こちらからお問い合わせください。

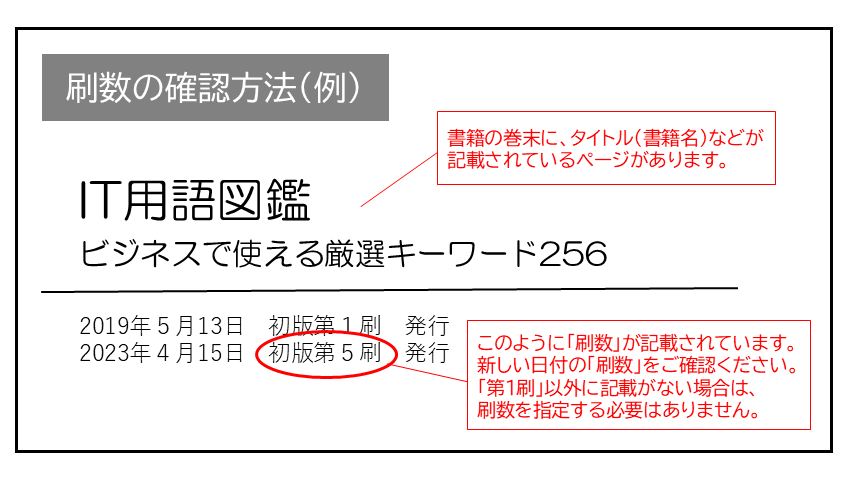

現在表示されている正誤表の対象書籍

書籍の種類:紙書籍

書籍の刷数:全刷

書籍によっては表記が異なる場合がございます

本書に誤りまたは不十分な記述がありました。下記のとおり訂正し、お詫び申し上げます。

対象の書籍は正誤表がありません。

| ページ数 | 内容 | 書籍修正刷 | 電子書籍訂正 | 発生刷 | 登録日 | ||||||

|---|---|---|---|---|---|---|---|---|---|---|---|

| 253 「(9)「STARTTLS コマンド」によるメールの暗号化」8行目 |

|

未 | 未 | 1刷 | 2021.12.24 | ||||||

| 257 確認問題の解答・解説 3行目 |

|

未 | 未 | 1刷 | 2022.02.09 | ||||||

| 522 「CRYPTREC暗号リストの概要」上から4行目 |

|

未 | 未 | 1刷 | 2022.08.29 | ||||||

| 特典PDF、R03_akiファイル内のR03aki_AM_Ver0.9、1 問4解説1行目 |

|

未 | 未 | 1刷 | 2022.04.28 |

.png)